Войдите для лучшего опыта

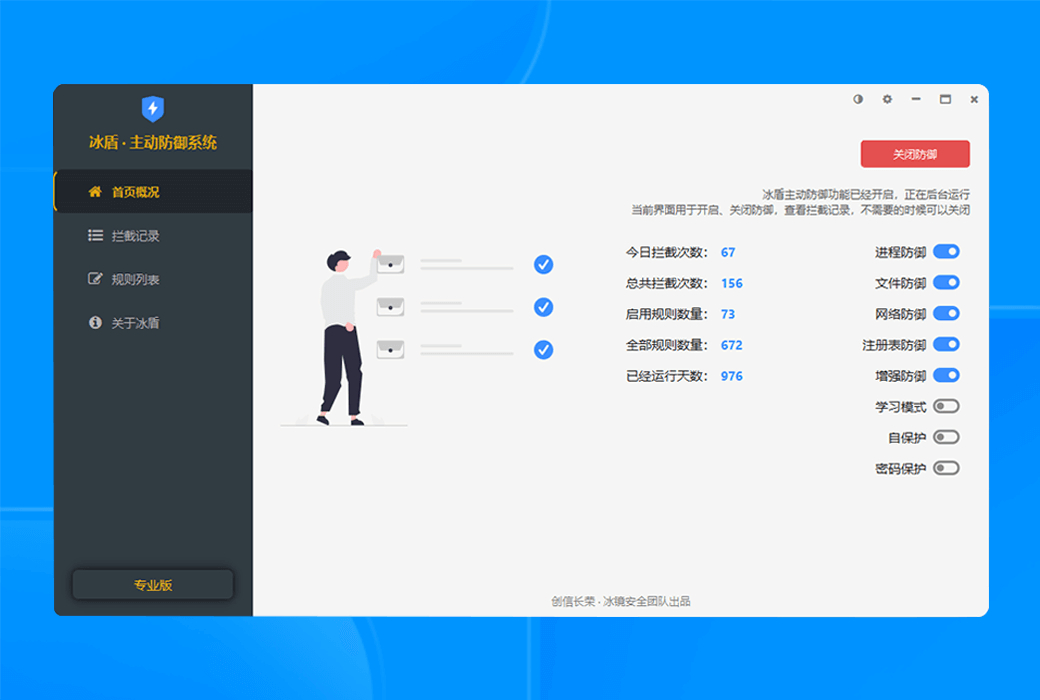

Программное обеспечение iDefender для систем активной защиты

Программное обеспечение iDefender для систем активной защиты

Правила акции

1、Время акции:{{ info.groupon.start_at }} ~ {{ info.groupon.end_at }}。

1、Время акции:Пока есть в наличии。

2、Срок действия группы:{{ info.groupon.expire_days * 24 }}час.。

3、Участников в группе:{{ info.groupon.need_count }}чел.。

Важная информация

1、Процесс: Вступите/Создайте и оплатите -> Наберите группу -> Успех!

2、Если группа не наберётся, деньги вернутся.

3、Условия зависят от товара. Читайте правила.

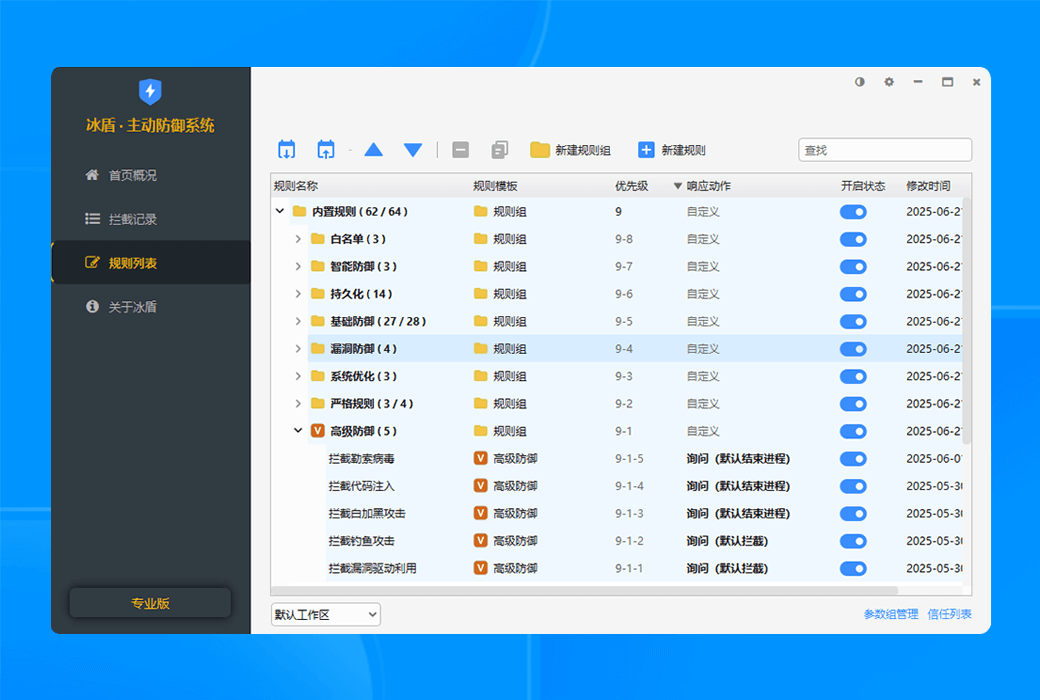

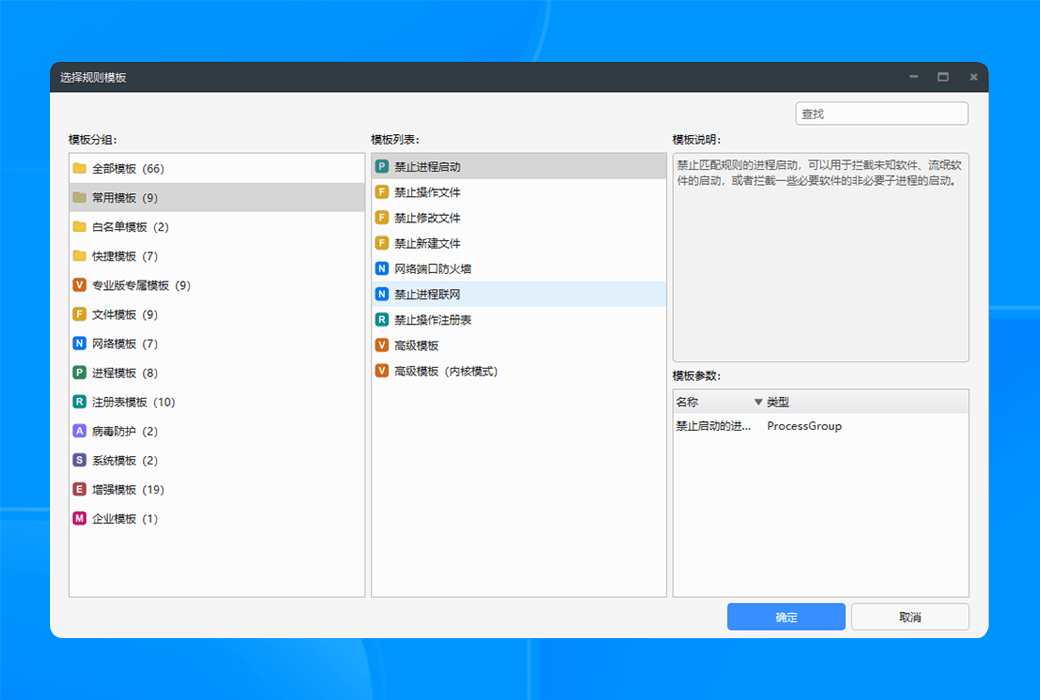

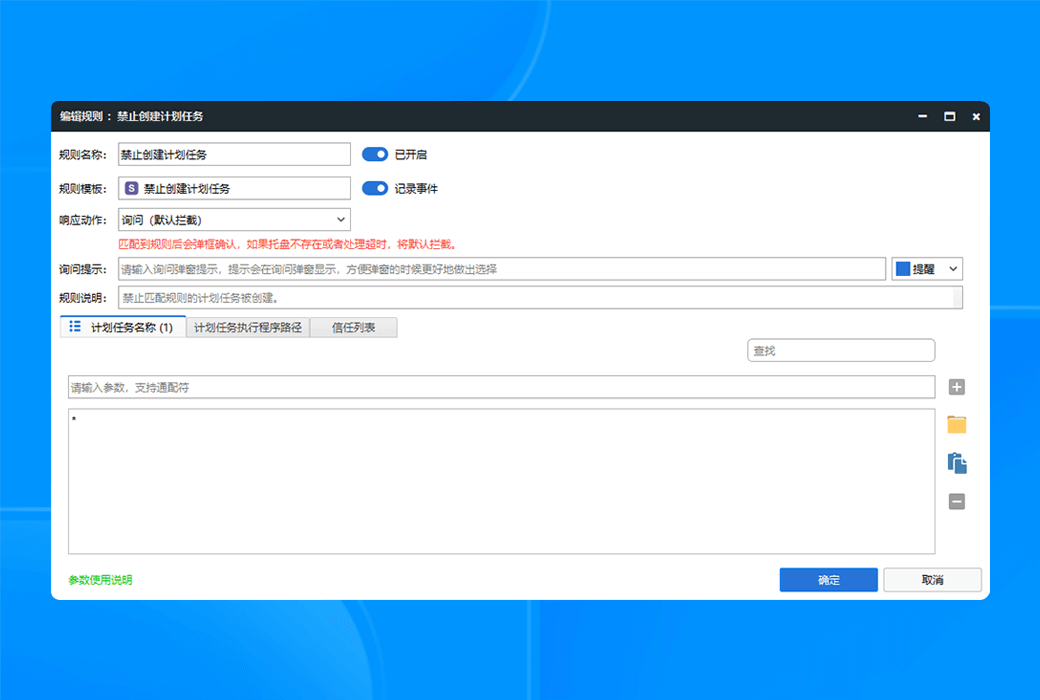

Новая эра безопасности терминалов: революционный прорыв от асинхронного EDR к защите в реальном времени

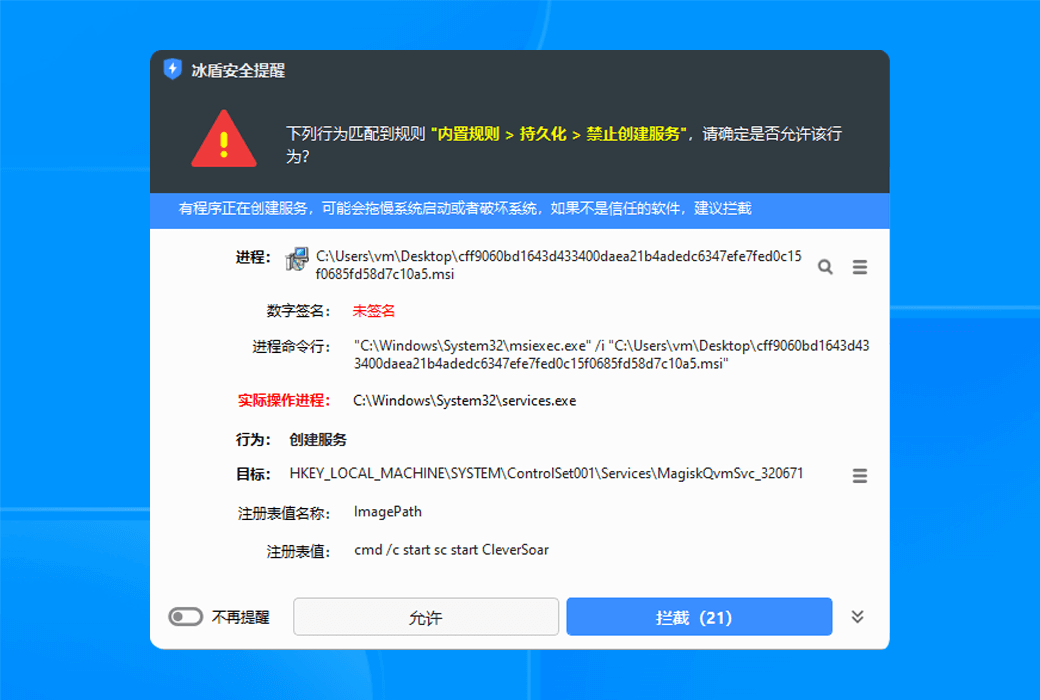

На волне цифровой трансформации конечные устройства стали самым важным, но наиболее уязвимым звеном в корпоративной линии кибербезопасности. Традиционные атаки вредоносных программ постепенно превращаются в более скрытые и сложные формы угроз высокого уровня, в которых инновационные технологии атаки, представленные безфайловыми атаками и инъекциями памяти Shellcode, полностью меняют конфигурацию защиты терминалов. Эти новые методы атаки полностью подрывают традиционную концепцию безопасности, основанную на обнаружении характеристик файлов, и делают традиционное антивирусное программное обеспечение (AV), которое полагается на статическое обнаружение идентификационных кодов, перегруженным защитным эффектом.

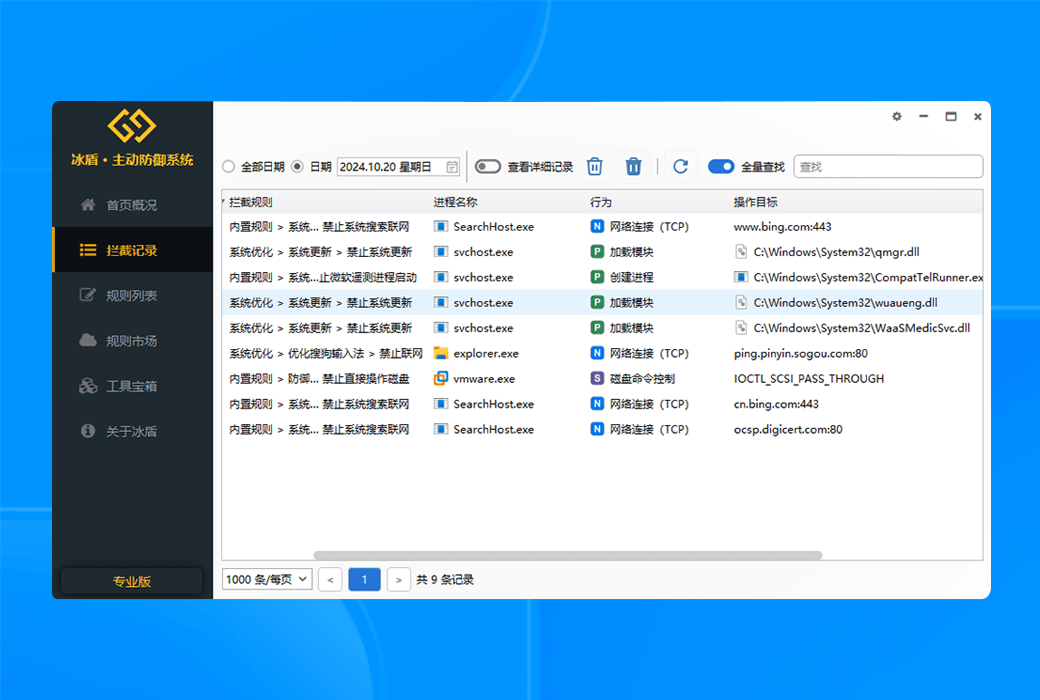

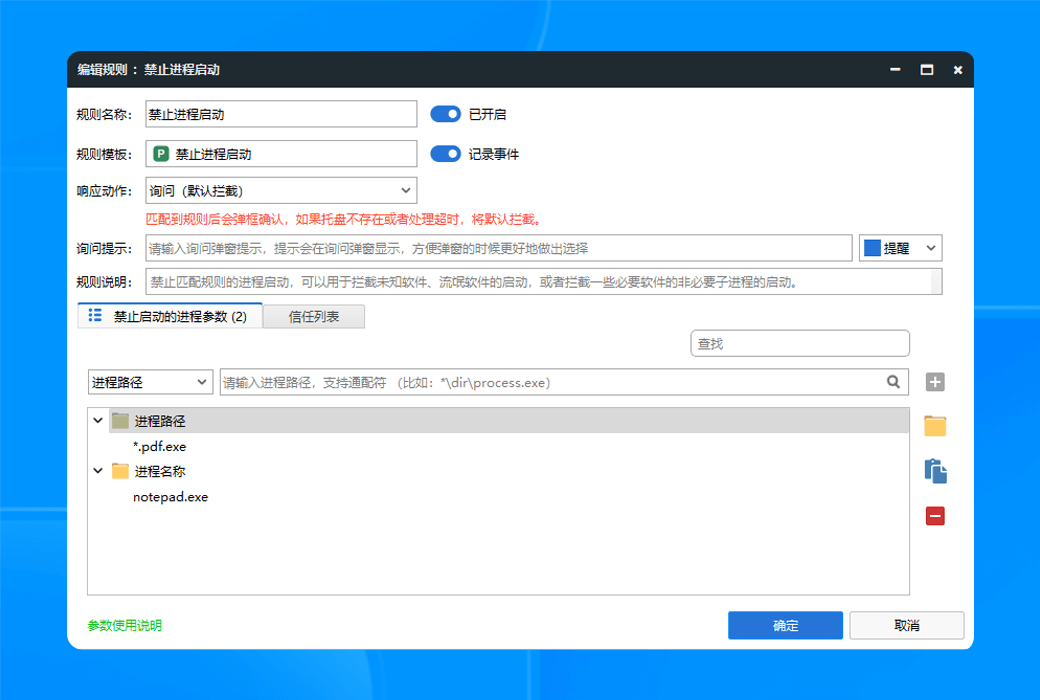

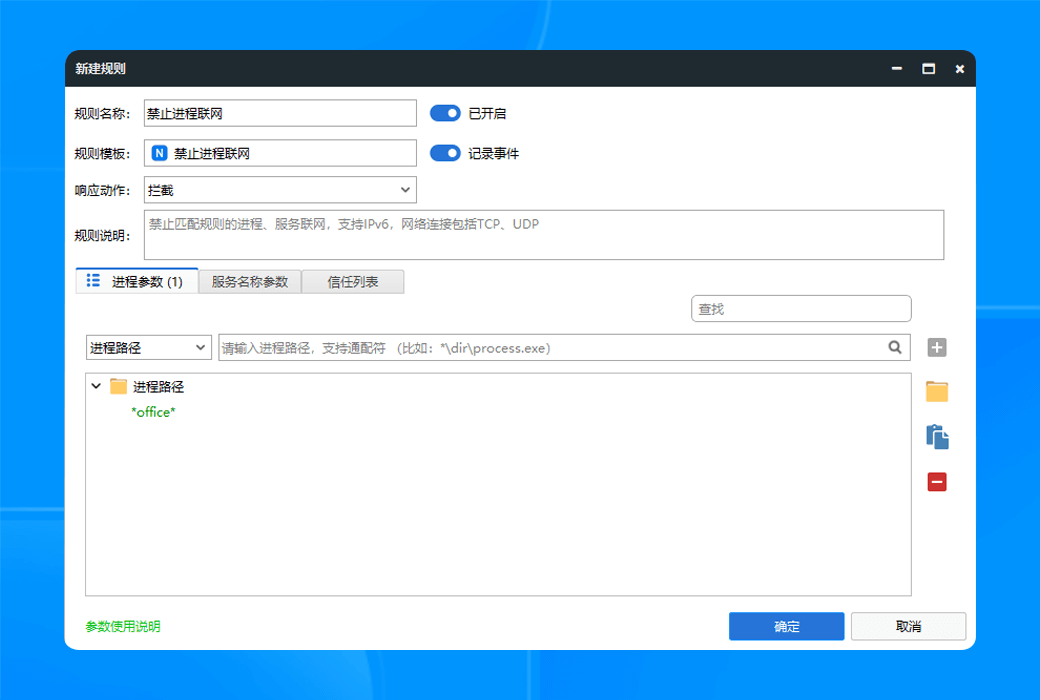

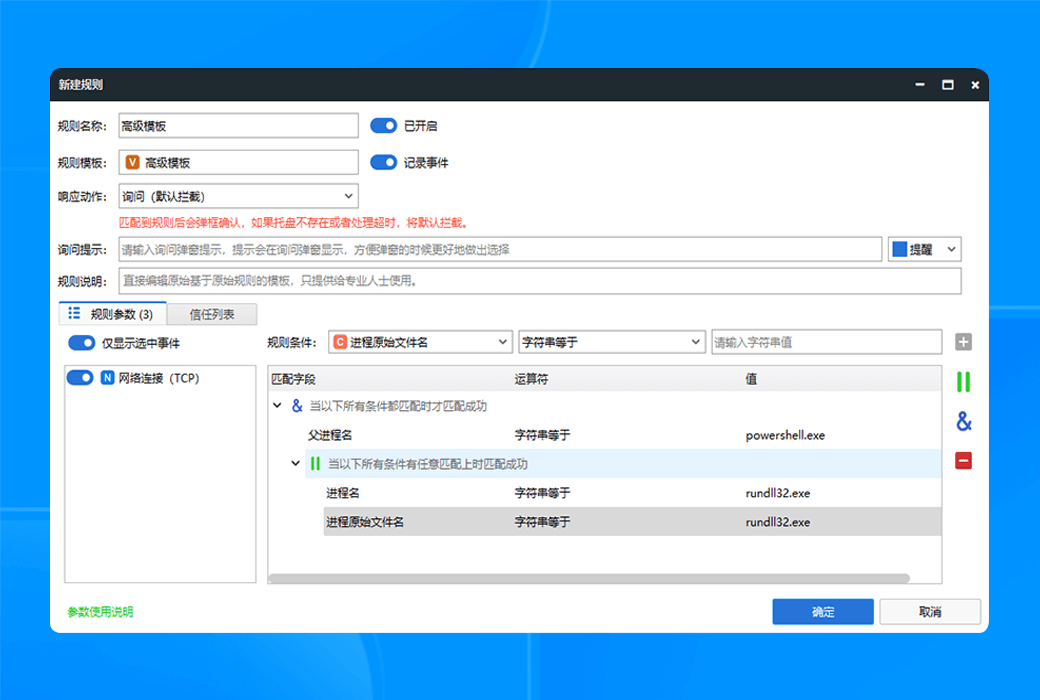

Технология обнаружения и реагирования терминалов (EDR) дала новую надежду на безопасность терминалов. Существенное отличие от традиционных AV заключается в том, что EDR использует технологию динамического поведенческого анализа для создания системы обнаружения, способной распознавать аномальные поведенческие модели, посредством мониторинга поведения системных процессов в режиме реального времени, последовательности вызовов API и режима сетевой связи и других глубоких системных действий. Эта концепция защиты, основанная на поведенческом анализе, теоретически может эффективно реагировать на различные неизвестные угрозы, включая атаки без файлов и Shellcode памяти.

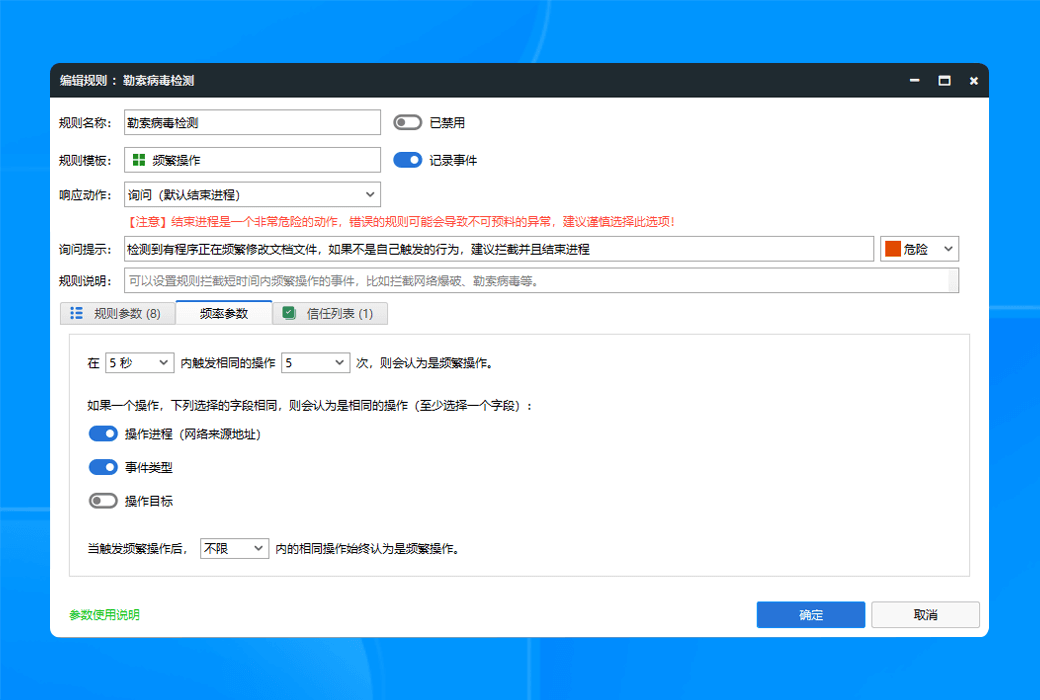

Тем не менее, у современных основных решений EDR есть фатальный структурный недостаток - асинхронный механизм обнаружения. Типичный продукт EDR работает в режиме « сначала выполняем последующий анализ»: терминал развертывает только легкий агент сбора данных, загружает все журналы поведения на облачную аналитическую платформу для последующего обнаружения. Эта конструкция приводит к неизбежному парадоксу безопасности: когда облачные аналитические платформы в конечном итоге обнаруживают угрозу, атаки часто завершают свои разрушительные операции.

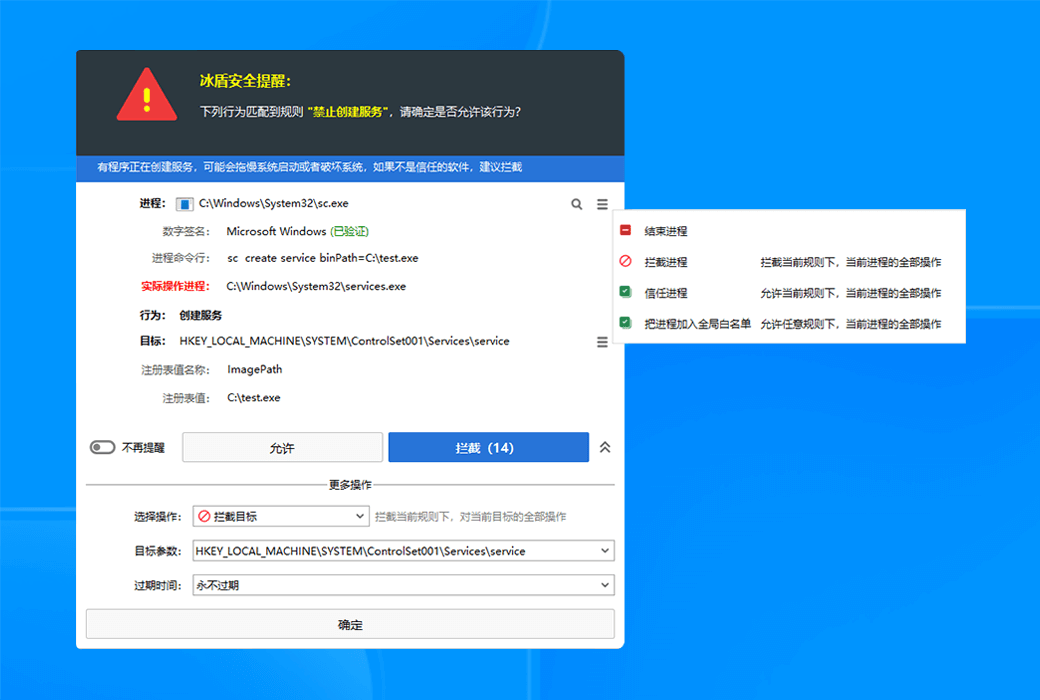

Чтобы полностью решить проблему асинхронного обнаружения EDR, мы сделали прорыв в разработке новой архитектуры защиты терминала в реальном времени. Технология революционно погружает передовые возможности обнаружения угроз в облаке непосредственно на конечные устройства, осуществляя качественный скачок от « последующего обнаружения» до « перехвата в реальном времени» с помощью локализованного аналитического движка в реальном времени. Это нововведение не только заполняет пробелы в защите от традиционных EDR, но и пересматривает стандарты своевременности для защиты конечной безопасности.

Сцена использования

- Высокий уровень защиты от угроз:: перехват вредоносных действий, таких как атаки без файлов в режиме реального времени, инъекции Shellcode в память.

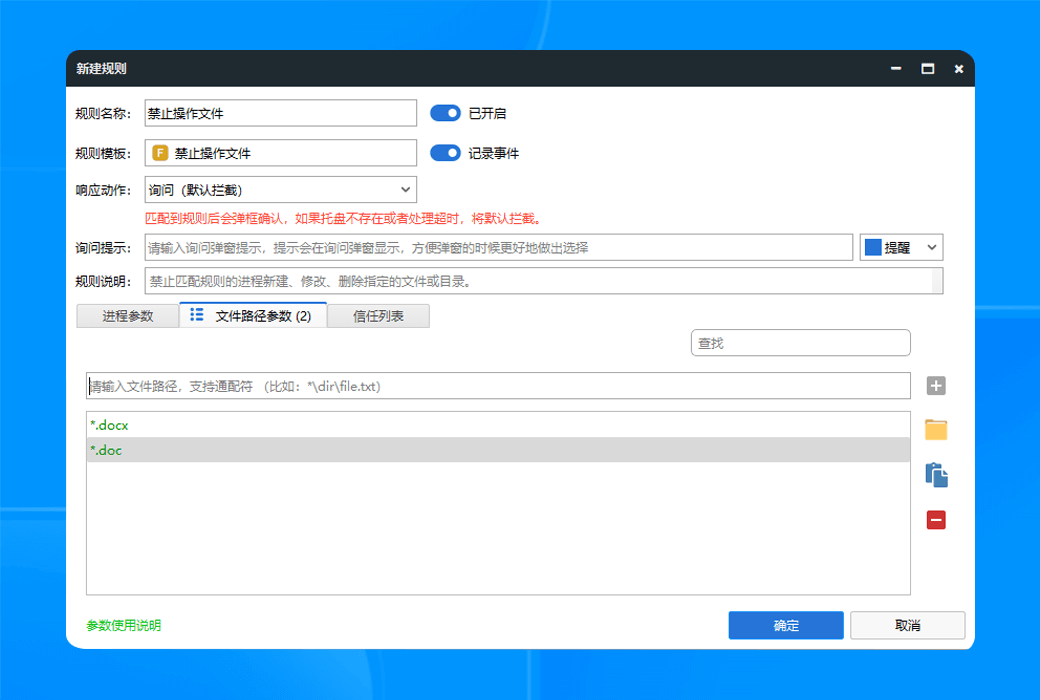

- Защита документов:: Мониторинг процесса шифрования вирусов - вымогателей в режиме реального времени, точное обнаружение и перехват вирусов - вымогателей.

- Перехват процессов:: Блокирование вредоносных действий программ - хулиганов и защита вашей компьютерной системы от вредоносных программ.

- Защита частной жизниМониторинг и предотвращение кражи и загрузки вашей личной конфиденциальности с помощью программ - хулиганов, а также защита ваших данных от незаконного доступа и злоупотребления ими.

- Управление сетью:: Мониторинг сетевого трафика, предотвращение утечки личной информации и кибератак, защита вашей личной конфиденциальности.

- Управление Интернетом:: Обеспечить безопасность вашей сети и предотвратить нарушение вредной информации посредством управления и контроля поведения в Интернете.

- Хранитель процесса:: Предотвращение инъекции и завершения процесса вредоносными программами, защита стабильности и безопасности системы.

- Безопасная песочница:: Для неизвестных программ можно настроить так, чтобы они работали в безопасной песочнице, не разрушая систему.

- Безопасность хостаОбеспечивает многоуровневую защиту от хакерских атак и вредоносных программ.

- Вирусный перехват:: Автоматический перехват вирусов с помощью движка ИИ, обеспечивающего перехват и удаление вирусов в режиме реального времени.

Официальный сайт:https://trustsing.com/idefender/

Центр загрузки:https://idefender.apsgo.cn

Резервная загрузка:N/A

Время отгрузки:Автоматическая доставка 24 часа

Запуск платформы:Windows

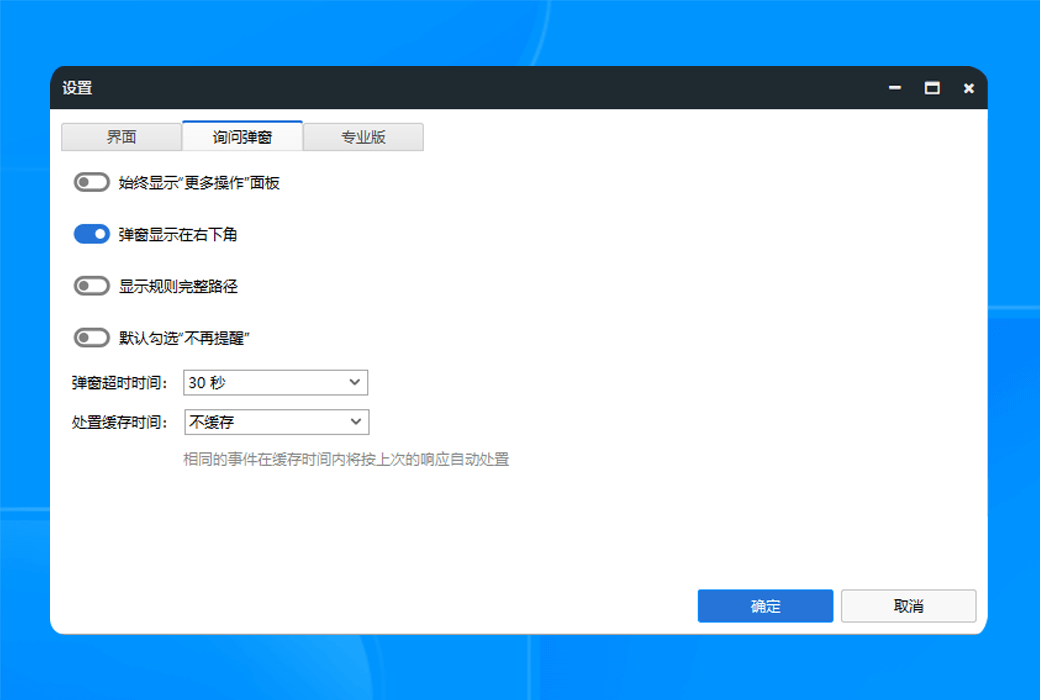

Язык интерфейса:Поддержка отображения китайского интерфейса, многоязычие необязательно.

Обновленная информация:Использование и обновление в течение срока действия, пожизненная версия с поддержкой постоянного использования, небольшие обновления, v5.x。

Испытание перед покупкой:Перед покупкой можно попробовать бесплатно.

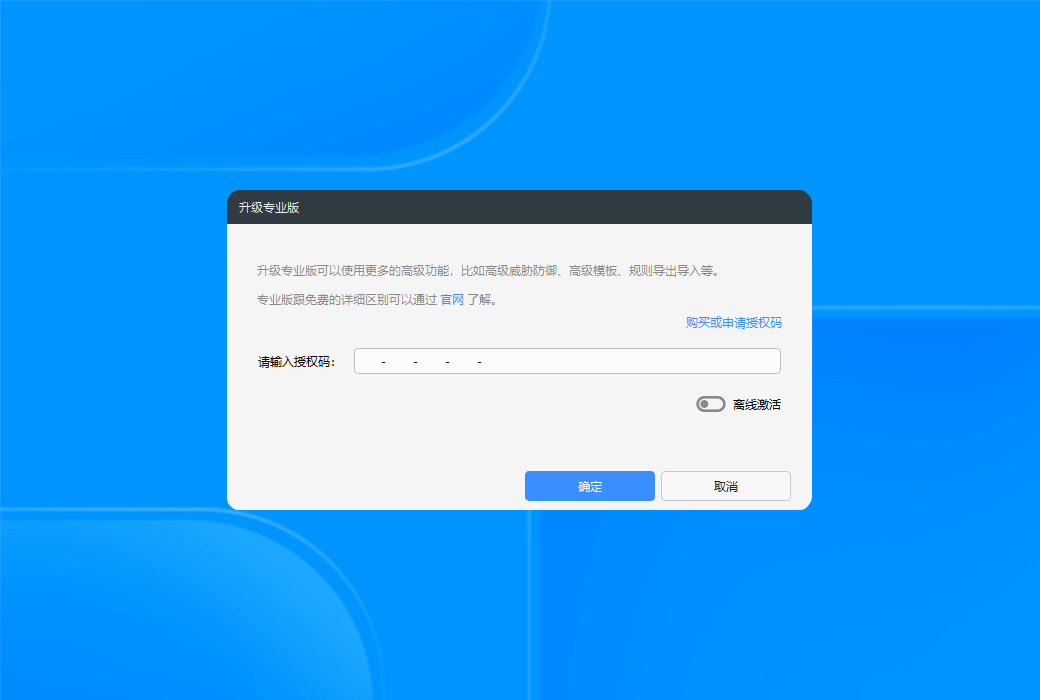

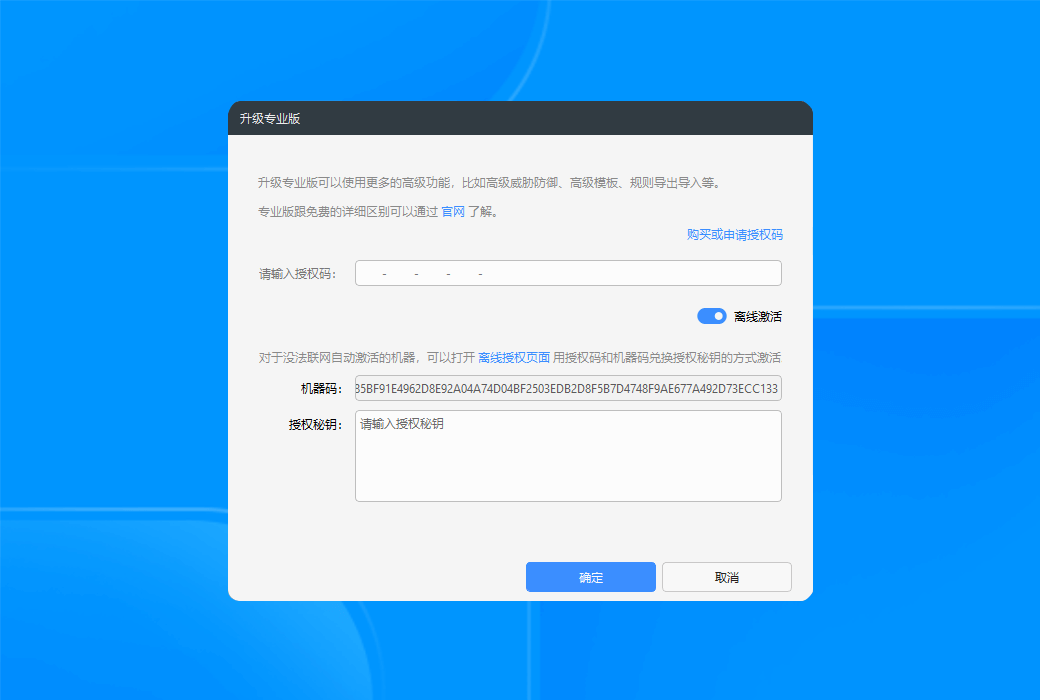

Как получить товар:После покупки информация об активации отправляется по почте на почтовый ящик при размещении заказа, а соответствующий код активации продукта можно просмотреть в персональном центре, в моем заказе.

Количество оборудования:В зависимости от приобретенной версии.

Замена компьютера:После активации лицензии необходимо сохранить номер лицензии (в профессиональной версии интерфейса настройки), а затем перейти по этой ссылке в соответствии с кодом лицензии и номером лицензии.Полномочия на возвращениеВозможна онлайн - переработка.

Активировать загрузку:Будет добавлено позднее.

Специальное примечание:Активация авторизации привязывает устройство, и если требуется переключение или перезагрузка системы, убедитесь, что лицензия будет восстановлена до внесения изменений, иначе невозможно перезапустить другое устройство.

Сотрудничество

{{ app.qa.openQa.Q.title }}

Код авторизации может активировать несколько устройств?

Код авторизации может активировать столько же устройств, сколько и при покупке указанного устройства, и по умолчанию поддерживает активацию только одного устройства.